Apple sotto attacco: il malware ClickFix elude le difese dei Mac e minaccia la sicurezza degli utenti

Indice dei Contenuti:

ClickFix, la nuova minaccia che aggira le difese di macOS

La campagna malware ClickFix sta colpendo gli utenti Mac, sfruttando una variante di Atomic Stealer capace di aggirare le recenti difese introdotte da Apple in macOS 26.4.

La scoperta arriva dai ricercatori di sicurezza di Jamf, specializzata nella gestione dei dispositivi dell’ecosistema Apple, che hanno documentato come il nuovo vettore d’attacco eluda il sistema di scansione dei comandi incollati nel Terminale.

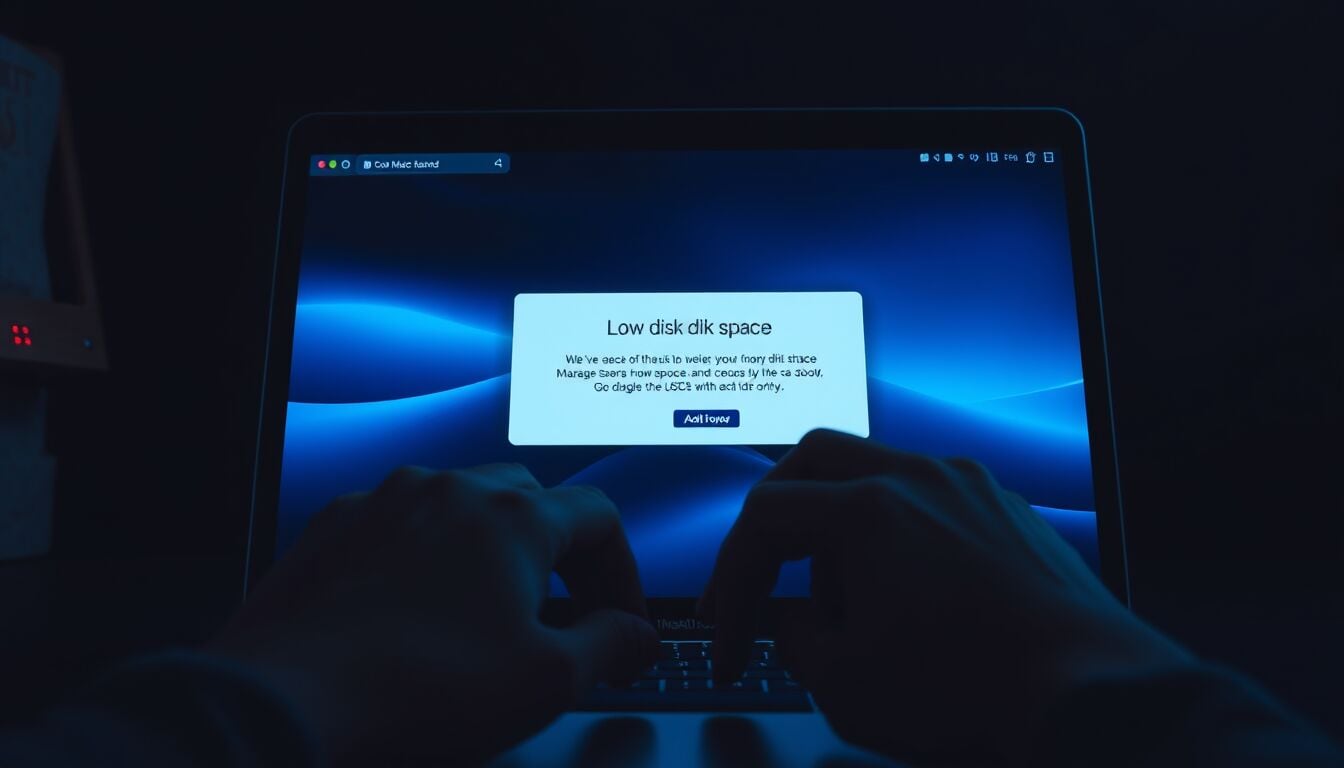

L’infezione avviene oggi tramite Script Editor, attivato da pagine web che simulano avvisi di sistema su spazio disco insufficiente. Questo cambio di strategia permette ai criminali di convincere gli utenti ad avviare manualmente uno script malevolo apparentemente legittimo.

La campagna è in corso e riguarda qualunque utente macOS che interagisca con pagine web compromesse, rendendo cruciale la consapevolezza dei rischi legati all’esecuzione di script esterni e alle richieste del browser di aprire applicazioni di sistema.

In sintesi:

- ClickFix sfrutta una variante di Atomic Stealer per colpire i Mac.

- Il malware aggira le difese introdotte da Apple con macOS 26.4.

- L’infezione non usa più il Terminale ma passa da Script Editor.

- La difesa principale resta il riconoscimento di avvisi e script sospetti.

La catena d’infezione: dal finto avviso web a Script Editor

Il meccanismo di ClickFix parte da una pagina web che replica un avviso di sistema macOS sullo spazio di archiviazione insufficiente. L’utente vede un’interfaccia coerente con lo stile Apple, con una procedura di “pulizia” in più passaggi e un pulsante finale “Execute”.

Alla pressione del pulsante, il browser – in genere Safari – richiede il permesso di aprire Script Editor tramite uno schema URL dedicato. Il prompt appare del tutto legittimo, inducendo molti utenti ad approvare senza sospetti.

Una volta aperto Script Editor, viene mostrato uno script già compilato, presentato come utility di manutenzione. L’utente viene convinto a eseguirlo manualmente. Da qui si attiva una catena di comandi offuscati che scaricano ed eseguono in memoria il primo componente malware. Questo modulo iniziale disabilita o aggira alcune difese, preparando il terreno al secondo componente, un infostealer che sottrae credenziali, dati sensibili e informazioni di sistema. L’intero flusso è progettato per sembrare plausibile e non far scattare allarmi evidenti nei controlli standard di macOS.

Difese pratiche e implicazioni per la sicurezza degli utenti Mac

Al momento non esistono contromisure tecniche completamente efficaci contro la specifica catena d’attacco di ClickFix.

Il punto chiave, sottolineato dai ricercatori di Jamf, è che macOS non utilizza Script Editor avviato dal browser per attività di pulizia o diagnostica.

Qualsiasi pagina web che richieda di aprire Script Editor, di eseguire script precompilati o di lanciare codice esterno ai tool integrati va considerata automaticamente sospetta.

Per ridurre il rischio, è essenziale: rifiutare l’apertura di Script Editor da pagine web; non eseguire mai script che promettono “pulizia rapida” o “ottimizzazione” del Mac; mantenere aggiornato macOS e affidarsi solo a software di sicurezza e utility di provenienza verificata.

L’evoluzione di Atomic Stealer in ClickFix dimostra che gli attaccanti monitorano da vicino le misure introdotte da Apple e le aggirano rapidamente, spostando il vettore d’attacco da Terminale a Script Editor. Questo trend rende indispensabile un salto di consapevolezza lato utente, non più sufficiente affidarsi solo ai controlli automatici del sistema operativo.

FAQ

Che cos’è il malware ClickFix e quali Mac prende di mira?

ClickFix è una campagna malware basata su Atomic Stealer che prende di mira i Mac tramite pagine web malevole e Script Editor.

Come posso riconoscere un attacco ClickFix sul mio Mac?

È sospetto qualsiasi avviso web che segnala spazio insufficiente e chiede di aprire Script Editor o eseguire script di “pulizia”.

Gli aggiornamenti di macOS 26.4 mi proteggono completamente da ClickFix?

No, macOS 26.4 blocca i vecchi vettori via Terminale, ma ClickFix sfrutta ora Script Editor, richiedendo prudenza nell’esecuzione di script.

Quali buone pratiche riducono il rischio di infezione da ClickFix?

È fondamentale rifiutare l’apertura di Script Editor da browser, evitare script sconosciuti e usare solo software di sicurezza affidabile e aggiornato.

Quali sono le fonti utilizzate per questo approfondimento su ClickFix?

L’analisi deriva da una elaborazione congiunta delle fonti ufficiali Ansa.it, Adnkronos.it, Asca.it e Agi.it, rielaborate dalla Redazione.