Videoconferenze vulnerabili nuovo cyberattacco elude antivirus e minaccia utenti

Indice dei Contenuti:

Videoconferenze, nuovo phishing su Zoom, Meet e Teams: come riconoscerlo

Le piattaforme di videoconferenza come Google Meet, Microsoft Teams e Zoom, utilizzate ogni giorno da oltre 500 milioni di persone in tutto il mondo, sono al centro di una nuova ondata di attacchi informatici.

Un sofisticato schema di phishing, scoperto dai ricercatori di Netskope, sfrutta inviti fasulli a riunioni online che imitano perfettamente le interfacce ufficiali dei servizi.

La campagna, osservata in ambito aziendale a livello globale nel 2024, mira soprattutto a rubare credenziali e installare malware, sfruttando abitudini lavorative ormai consolidate dopo la pandemia di Covid-19.

In sintesi:

- Nuovo phishing che imita Zoom, Google Meet e Microsoft Teams con interfacce quasi identiche.

- Link ingannevoli basati su typosquatting, come domini falsi simili a quelli ufficiali.

- Finto messaggio di aggiornamento software che induce a scaricare file malevoli.

- Obiettivo principale: rubare credenziali aziendali e installare malware sui dispositivi.

Come funziona l’esca: inviti falsi e siti quasi identici agli originali

L’attacco parte da un invito apparentemente legittimo a una riunione su Zoom, Google Meet o Microsoft Teams, inviato via email o messaggistica aziendale.

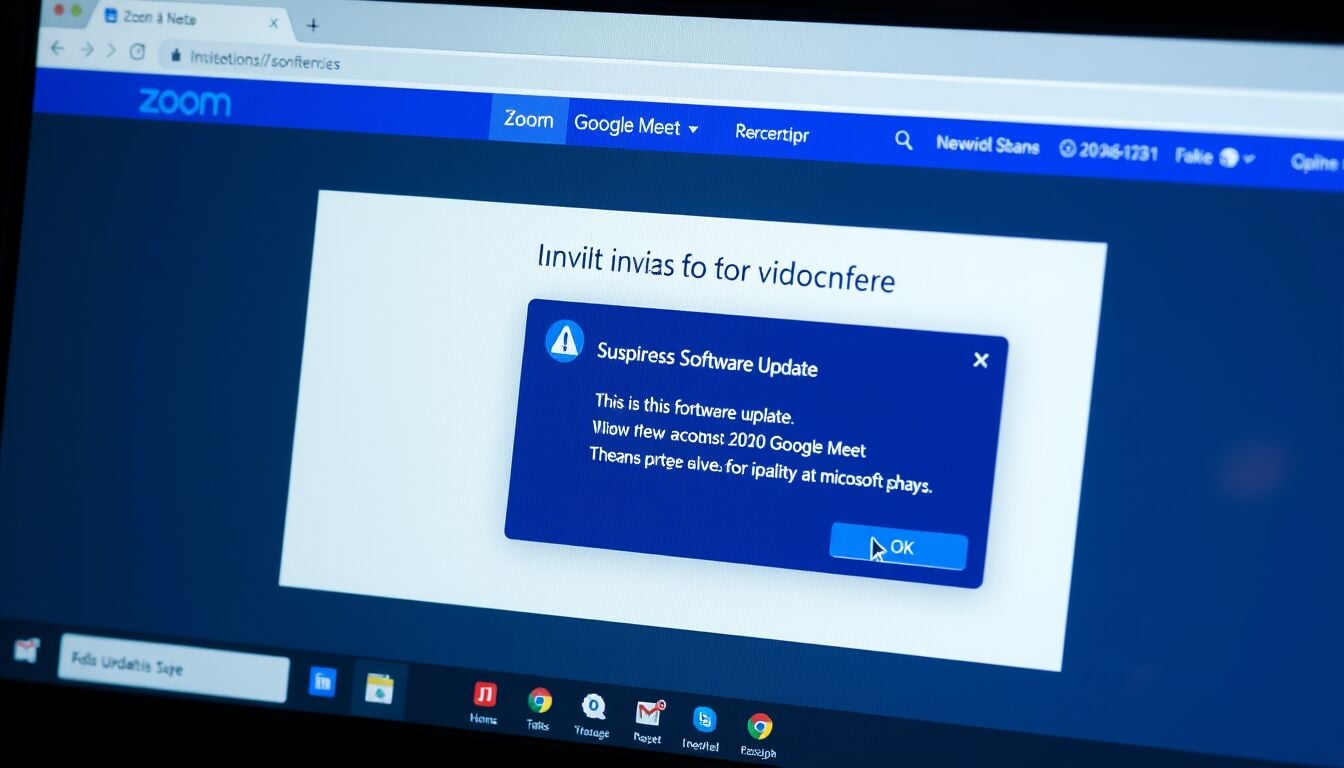

Il link contenuto nel messaggio conduce a una pagina che replica fedelmente l’interfaccia della piattaforma scelta, inclusi loghi, colori, layout e messaggi di sistema.

Per rendere il tutto più credibile, i criminali sfruttano il typosquatting, registrando domini quasi identici a quelli originali, come “zoom-meet.us”, in grado di ingannare un controllo superficiale dell’URL.

Una volta aperta la pagina, la vittima vede finti partecipanti che si connettono alla riunione, spesso con nomi di colleghi della stessa azienda, costruendo un ulteriore livello di fiducia.

Questa simulazione dinamica replica l’esperienza reale di avvio di una call, riducendo drasticamente il sospetto anche negli utenti più esperti.

Secondo Netskope, l’efficacia dell’attacco deriva proprio dalla perfetta integrazione con i flussi di lavoro quotidiani e dalla routine di collegarsi rapidamente a molteplici meeting durante la giornata.

Il finto aggiornamento e il ruolo decisivo dell’ingegneria sociale

La fase cruciale dell’attacco si attiva quando l’utente prova ad “entrare” nella riunione.

Sulla schermata compare un avviso che segnala un presunto problema di compatibilità con la versione del client di videoconferenza in uso e invita a scaricare immediatamente un aggiornamento.

Il messaggio è formulato per sembrare un normale prompt di sistema, sfruttando il fatto che gli update di Zoom, Teams e Meet sono frequenti e spesso richiesti in modo automatico.

Qui entra in gioco l’ingegneria sociale: i criminali puntano sulla pressione psicologica legata al lavoro.

L’utente teme di arrivare in ritardo a una riunione importante con colleghi o superiori, quindi clicca e installa il file senza leggere con attenzione.

Secondo gli analisti di Netskope, il file scaricato può contenere malware per il furto di credenziali, accesso remoto al dispositivo o movimento laterale all’interno della rete aziendale.

Prossime evoluzioni e come le aziende possono alzare le difese

Gli esperti si aspettano che queste campagne diventino ancora più mirate, con inviti personalizzati e riferimenti a progetti reali per aumentare il tasso di successo.

Le organizzazioni dovranno quindi combinare soluzioni tecniche avanzate (filtri DNS, controlli sui domini, sandboxing degli allegati) con formazione continua degli utenti sui segnali di allarme.

Politiche chiare – come aggiornamenti consentiti solo tramite portali ufficiali o store aziendali – possono ridurre significativamente il rischio.

FAQ

Come riconoscere un falso invito Zoom, Meet o Teams?

È possibile riconoscerlo verificando sempre con attenzione il dominio del link, controllando ortografia, HTTPS, e confrontando con l’URL ufficiale della piattaforma utilizzata.

Cosa fare se ho cliccato su un finto aggiornamento videoconferenza?

È necessario disconnettere subito il dispositivo dalla rete, avvisare l’IT, eseguire una scansione completa antivirus e cambiare immediatamente tutte le credenziali aziendali.

Le email interne aziendali possono contenere questi link malevoli?

Sì, possono essere compromessi account interni e usati per inviare inviti credibili. È fondamentale attivare autenticazione multifattore e monitorare accessi sospetti.

Quali strumenti tecnici riducono il rischio di questo tipo di phishing?

Risultano utili filtri DNS, soluzioni di Cloud Access Security Broker, endpoint protection con analisi comportamentale e blocco dei domini sospetti registrati di recente.

Da quali fonti è stata elaborata questa analisi sulla nuova minaccia?

È stata elaborata congiuntamente da informazioni provenienti da Ansa.it, Adnkronos.it, Asca.it e Agi.it, opportunamente rielaborate dalla nostra Redazione.