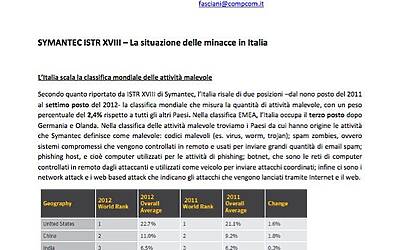

L’Internet Security Threat Report di Symantec rivela un aumento del cyber-spionaggio e che gli attacchi verso le piccole imprese sono triplicati

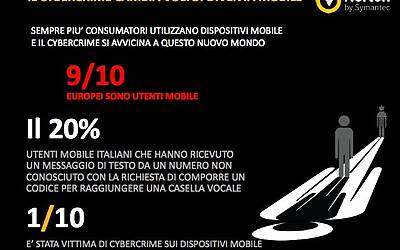

Symantec Corp. (Nasdaq: SYMC) ha annunciato i risultati dell’Internet Security Threat Report, Volume 18 (ISTR), che rivela un aumento del 42 % del numero di attacchi mirati nel corso del 2012, rispetto all’anno precedente. Progettati per rubare la proprietà intellettuale, questi attacchi mirati di cyber-spionaggio stanno colpendo sempre più industrie nel settore manifatturiero, così come le piccole imprese, che sono l’obiettivo del 31% di questi attacchi. Le piccole imprese sono bersagli appetibili di per sé, e rappresentano un modo per raggiungere le imprese più grandi tramite tecniche di “watering hole”. Inoltre, i consumatori restano vulnerabili a ransomware e alle minacce verso i dispositivi mobili, in particolare sulla piattaforma Android.

“L’ISTR di quest’anno mostra che i criminali informatici non stanno rallentando le proprie attività, ma continuano a inventare nuovi modi per sottrarre informazioni ad imprese di tutte le dimensioni”, ha dichiarato Stephen Trilling, chief technology officer di Symantec. “La sofisticatezza degli attacchi, insieme alla complessità dell’IT di oggi, come la virtualizzazione, la mobilità e il cloud, richiedono alle aziende di rimanere proattivi e di utilizzare delle misure di sicurezza per una ‘difesa in profondità’ che permetta di agire in anticipo rispetto agli attacchi”.

Maggiori informazioni sui blog post:

- Information Unleashed: Internet Security Threat Report Volume 18

- Threat Intel: 2013 ISTR Shows Changing Cybercriminal Tactics

- The Confident SMB: SMBs – No Longer Invisible to the Bad Guys

- Ask Marian: Debunking Cyber Security Myths

Click to Tweet: #ISTR #SYMC Nel 2012 gli attacchi mirati sono cresciuti del 42%:

Click to Tweet: Le piccole imprese sono ora il bersaglio del 31% di tutti gli attacchi, con un aumento di tre volte tanto rispetto al 2011:

Click to Tweet: Ransomware è una minaccia emergente a causa della sua alta redditività per gli attaccanti:

Click to Tweet: Gli attacchi web-based sono aumentati del 30% nel 2012 #ISTR #SYMC:

Click to Tweet: Un attacco watering hole ha infettato 500 aziende in un solo giorno:

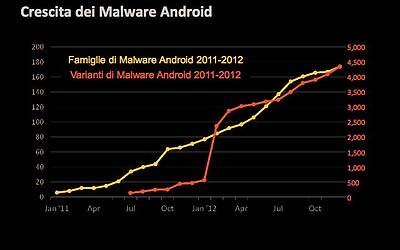

Click to Tweet: #ISTR #SYMC Il malware mobile è aumentato del 58% nel 2012:

ISTR 18 Key Highlights:

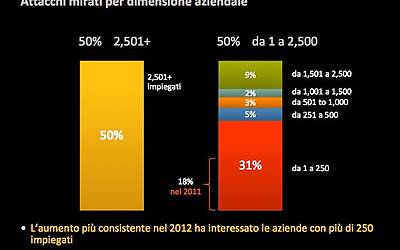

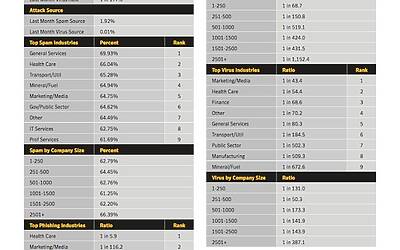

Le piccole imprese sono la via più facile

Gli attacchi mirati sono in maggiore crescita tra le imprese con meno di 250 dipendenti. Le piccole imprese sono ora l’obiettivo del 31% degli attacchi, con un aumento di tre volte tanto rispetto al 2011. Mentre le piccole imprese possono sentirsi immuni dagli attacchi mirati, i cyber-criminali sono attirati dalle informazioni sui conti bancari, dai dati dei clienti e dalla proprietà intellettuale di queste aziende. Gli attaccanti si focalizzano sulle piccole imprese che spesso mancano di adeguate pratiche e infrastrutture di sicurezza.

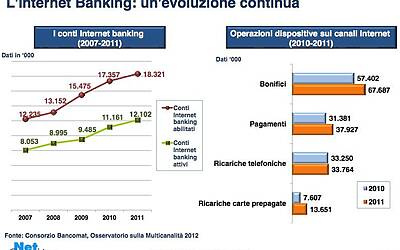

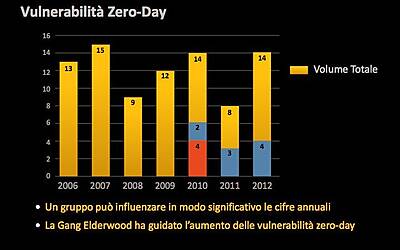

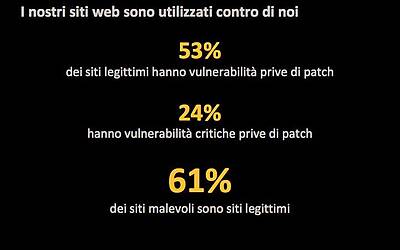

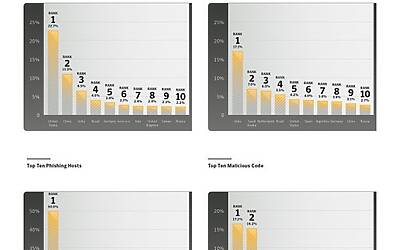

Gli attacchi web-based sono aumentati del 30% nel 2012, molti dei quali provenienti dai siti di piccole imprese compromessi. Questi siti sono stati poi utilizzati in massicci attacchi informatici, così come in attacchi “watering hole”. In un attacco watering hole, l’attaccante compromette un sito, come un blog o il sito di una piccola impresa, che è noto per essere frequentato dalle vittime che interessano all’attaccante. Quando la vittima visita in seguito il sito compromesso, un attacco mirato payload viene silenziosamente installato sul suo computer. La Gang Elderwood è stata la pioniera di questa classe di attacchi; nel 2012, ha infettato con successo 500 aziende in un solo giorno. In questi scenari, l’attaccante sfrutta i sistemi di sicurezza più deboli di un’azienda per aggirare la sicurezza potenzialmente più forte di un’altra impresa.

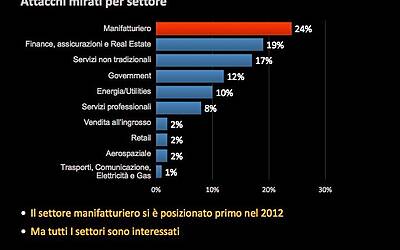

Il settore manifatturiero e i professionisti aziendali diventano gli obiettivi primari

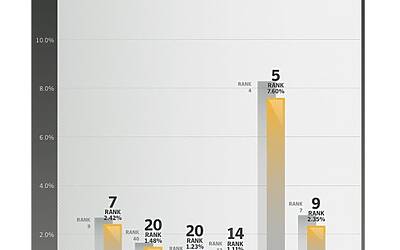

Sorpassando i governi, la produzione manifatturiera si posiziona in cima alla lista dei settori che sono stati bersaglio di attacchi nel 2012. Symantec ritiene che questo risultato sia attribuito all’aumento degli attacchi mirati alla filiera – i criminali informatici trovano questi appaltatori e sub-appaltatori a rischio di attacchi e che sono spesso in possesso di proprietà intellettuali di valore. Spesso, inseguendo le aziende manifatturiere nella filiera, gli attaccanti hanno accesso a informazioni sensibili di un’azienda più grande. Inoltre, i dirigenti non sono più gli obiettivi primari. Nel 2012, le vittime più comuni di questi tipi di attacchi in tutti i settori sono stati i professionisti aziendali (27%) che hanno accesso alla proprietà intellettuale, e chi lavora nelle vendite (24%).

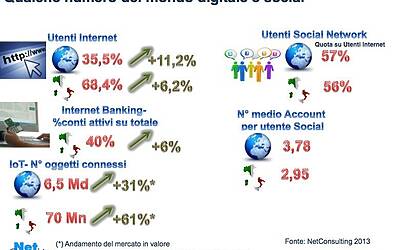

Il malware per dispositivi mobili e i siti web malevoli mettono a rischio i consumatori e le imprese

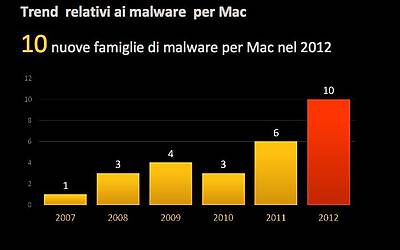

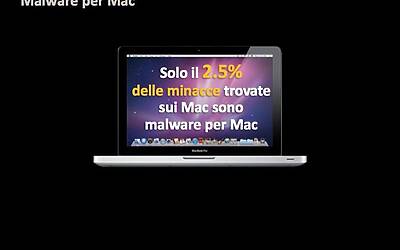

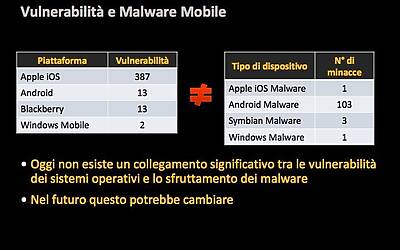

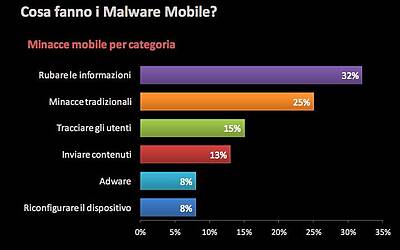

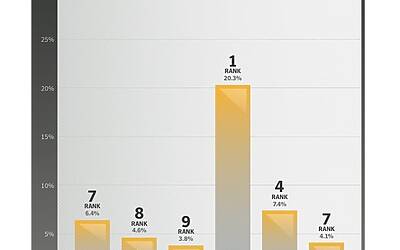

L’anno scorso, il malware per dispositivi mobili è aumentato del 58%, e il 32% di tutte le minacce mobili aveva lo scopo di rubare informazioni, come ad esempio indirizzi di posta elettronica e numeri di telefono. Sorprendentemente, questi aumenti non possono essere attribuiti necessariamente alla crescita del 30% delle vulnerabilità per dispositivi mobili. Mentre le vulnerabilità per iOS di Apple sono state quelle più documentate, c’è stata solo una minaccia scoperta durante lo stesso periodo. Android, invece, ha mostrato un minor numero di vulnerabilità, ma più minacce di ogni altro sistema operativo mobile. La quota di mercato di Android, la sua piattaforma aperta e i molteplici metodi di distribuzione a disposizione per la diffusione di app malevole, rendono questo sistema operativo la piattaforma preferita dagli attaccanti.

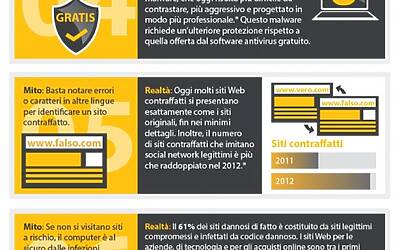

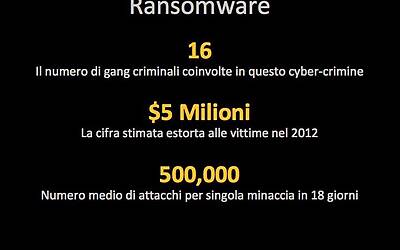

Inoltre, il 61% dei siti malevoli sono in realtà siti legittimi che sono stati compromessi e infettati con codice malevolo. I siti web di business, tecnologia e shopping sono stati tra i primi cinque tipi di siti ospitanti le infezioni. Symantec attribuisce questo alle vulnerabilità non corrette con “patch” presenti sui siti legittimi. Negli anni passati, questi siti web sono stati spesso presi di mira per la vendita di falsi antivirus ad ignari consumatori. Tuttavia, Ransomware, un metodo di attacco particolarmente aggressivo, sta ora emergendo come malware preferito a causa della sua elevata redditività per gli attaccanti. In questo scenario, gli attaccanti utilizzano siti compromessi per infettare gli utenti ignari e bloccare le loro macchine, chiedendo un riscatto in cambio del ripristino dell’accesso. Un’altra fonte di infezioni di siti web in forte crescita è il malvertisement – e cioè l’acquisto da parte dei cybercriminali di spazi pubblicitari su siti legittimi che vengono poi utilizzati per nascondere il loro codice di attacco.

Multimedia:

- Video: ISTR Video

- Podcast: ISTR Podcast

- Webcast: ISTR Webcast

- SlideShare: ISTR 18

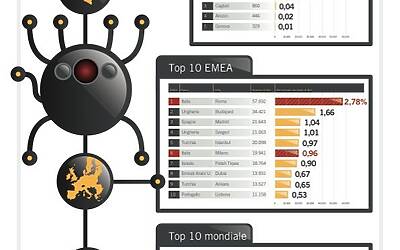

- Infographic: 2012 in Numbers

- Infographic: Attacks By Size of Targeted Organizations

- Infographic: Watering Hole Attacks

- Infographic: SMB

- Infographic: Fact or Fiction

Risorse

- 2013 Internet Security Threat Report

- Press kit: 2013 Internet Security Threat Report

- Information Unleashed: Internet Security Threat Report Volume 18

- Threat Intel: 2013 ISTR Shows Changing Cybercriminal Tactics

- The Confident SMB: SMBs – No Longer Invisible to the Bad Guys

- Ask Marian: Debunking Cyber Security Myths

Collegati a Symantec

- Follow Symantec on Twitter

- Join Symantec on Facebook

- Add Symantec on Google+

- Join Symantec Group on LinkedIn

- Read Symantec Corporate Blog Information Unleashed

- View Symantec’s SlideShare Channel

- Subscribe to Symantec News RSS Feed

- Visit Symantec Connect Business Community

Informazioni sull’Internet Security Threat Report

L’Internet Security Threat Report offre una panoramica e un’analisi annuale delle attività malevoli globali. Il report si basa sui dati forniti dalla Global Intelligence Network, che gli analisti di Symantec utilizzano per identificare, analizzare e fornire osservazioni sui trend emergenti relativi agli attacchi, i codici malevoli, il phishing e lo spam.